Datos Móviles... ¿Seguros?

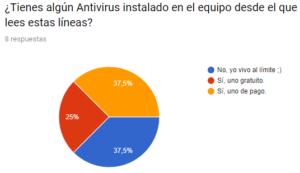

Una semana más intentaremos despertar vuestros sentidos ante lo aparentemente seguro, no sin antes mostraros los resultados de la última encuesta sobre los sistemas de antivirus utilizados por los lectores participantes:

¡Vuestras son las conclusiones!

Bien, sin más dilación pasamos a analizar la seguridad de las redes móviles LTE (4G).

¿Cuántos de vosotros habéis pensado, antes de conectaros a alguna red WiFi pública, "No me fío, mejor uso mi conexión de datos"?

Esta reflexión podría dar a entender que mientras naveguemos por nuestra conexión de datos móvil estaremos seguros, sin embargo...

Dejando de lado los interesantes ataques pasivos aplicables a esta tecnología, vamos a centrarnos en un ataque activo: aLTEr

¿Qué es aLTEr?

Podríamos decir que aLTEr es el resultado de combinar un ataque MiTM con DNS Spoofing, el primero para interceptar las comunicaciones de la víctima, el segundo haciendo que la víctima resuelva sus consultas DNS hacia dominios no legítimos (del interés del atacante).

El ataque aprovecha el hecho de que la capa de enlace de LTE se cifra mediante AES-CTR, no obstante, su integridad no está protegida, esto significa que conociendo los datos planos introducidos en origen el atacante puede modificar el contenido del paquete LTE, aunque este esté cifrado.

Podríamos caer en la tentación de pensar que por este motivo llega el 5G, y si bien es cierto que el 5G es capaz de solucionar este problema debido a su sistema de cifrado autenticado, este mecanismo no es de implementación obligatoria. Esto significa que estaremos seguros en tanto que las operadoras tengan el cuidado de configurar de manera correcta esta opción (Recordaros también que hasta la fecha seguimos "disfrutando" de conexiones 3G, 4G, 5G y GSM).

Me gustaría compartir con vosotros una demostración de este ataque, cortesía de los compañeros de alter-attack :

¿La mala noticia? os la he contado, ¿La "buena" noticia? Para llevar a cabo este tipo de ataques se requiere de equipamiento especial (y caro) tipo IMSI Catcher o Stingray, además de tener a la víctima dentro del ratio de alcance del equipo, lo que indica que suelen ser ataques dirigidos (habitualmente a políticos, periodistas u otros personajes de posible interés).

También es cierto que a medida que pasa el tiempo es más fácil (y barato) conseguir este tipo de equipamiento.

Tal vez te gustaría

Artículos relacionados

10 tipos y 10 técnicas de malware que utilizan los ciberdelincuentes

¿Cómo diferenciar un gran incidente informático de uno menor?

.png?width=262&height=150&name=accio-10-negre%20(1).png)